Гжельский Государственный Университет продемонстрировал свои разработки на выставке «Архимед 2023»

Ритейлер «Лента» решил заняться ресторанным бизнесом

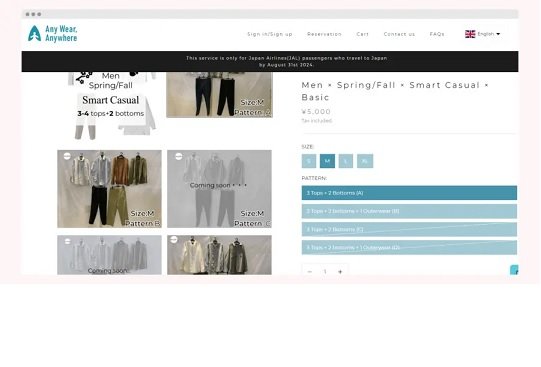

Японский авиаперевозчик начал предлагать путешественникам одежду в аренду

Спрос на услугу «пробива» абонента увеличился в 1,5 раза

Гай Ричи снимет фильм на деньги «Кинопоиска»

GS Group запустит в России контрактное производство электроники

Ant Group получила штраф от Народного банка КНР на 984 млн USD

Российские авиаперевозчики начали выполнять рейсы на Кубу

В России подешевели электросамокаты и моноколеса

На взлом «умных» четок от Ватикана понадобилось всего 15 минут

В «умных» четках от Ватикана найдена уязвимость. Об этом сообщил французский исследователь по кибербезопасности Б. Робер.

Специалист отметил, что для получения доступа к аккаунту в приложении Click to Pray хакерам достаточно знать адрес электронного почтового ящика. При регистрации в приложении пользователям предлагается ввести email. После ввода адреса электронной почты на почтовый ящик поступает письмо с PIN-кодом. Приложение не защищено паролем. Таким образом, PIN-код присылается пользователю при каждом входе в аккаунт.

Робер установил, что код доступа запрашивается приложением у сервера. Он присылается в незашифрованном виде. Таким образом, перехватить код мог любой желающий. По словам Робера, на поиск этой уязвимости у него ушло всего 15 минут.

Журналисты CNET решили провести эксперимент. Главред издания создал в приложении учетную запись. После этого Робер несколько раз вошел в его аккаунт. Ему удалось получить доступ к таким сведениям, как дата рождения пользователя, вес, рост и пол. Примечательно, что при каждом входе Робера приложение «выкидывало» собственника учетной записи. В Ватикане эту информацию предпочли не комментировать. На момент подготовки материала уязвимость в приложении была уже устранена.